揭开加密货币挖矿的神秘面纱:如何识别隐藏的

引言:数字财富的背后

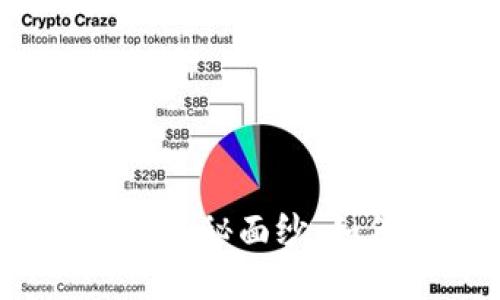

在当今数字化的时代,像晨雾中的老桥般矗立不动的传统金融体系正渐渐被新兴的数字经济所取代。加密货币作为一种新兴的金融工具,已成为众多投资者的心头爱。而在这个虚拟经济体的核心,隐藏着一种被称为“挖矿”的神秘行为。挖矿,就像是一场寻宝之旅,矿工们在数字世界中探索、发现和创造新的财富。但是,在这个过程中,也产生了许多复杂的问题,包括如何有效检测和识别挖矿行为,尤其是那些隐藏在暗处的非法挖矿。

什么是加密货币挖矿?

当提到“挖矿”,许多人可能会想起崇山峻岭中辛勤工作的人们,然而在这里,挖矿其实是指利用计算机的算力来解决复杂的数学问题,进而验证并记录在区块链上的交易数据。每当矿工成功地完成一项任务,便会收获一定数量的加密货币,仿佛在寒风细雨中感受到的首次阳光洒落。

这种机制的核心在于保护网络的安全性与完整性,而这一过程通常需要大量的计算资源和能源支出。然而,随着加密货币的日益流行,挖矿的行为也不可避免地引发了一系列检测和监管的需求。

挖矿的动机与挑战

挖矿的动机可以是多种多样的,从渴望财富的追求到对数字货币技术的热爱。但与此同时,合法的挖矿与非法挖矿之间却是一道模糊的界限。网络中的阴影角落,隐藏着一些希望在无形中利用他人资源的“矿工”。他们像幽灵般潜伏,依靠盗取他人的计算能力进行挖矿,带来了巨大的电力消耗和不必要的网络负担,这就引出了我们讨论的主题:如何有效检测挖矿行为?

检测方法:如履薄冰的挑战

在加密货币的海洋中寻找矿工,就如同在浩瀚的夜空中寻找那颗最亮的星星一般困难。然而,随着技术的不断进步,我们也逐渐掌握了一些有效的检测方法。

1. 网络流量监测

其中一种最常见的检测方法就是网络流量监测。通过分析进入和离开您的网络设备的数据流量,您可以识别出那些异常的流量模式。例如,当你注意到某台计算机在深夜时段的数据流量急剧上升,可能意味着它正在进行挖矿作业。就像细心的侦探,网络流量监测能够揭示出隐藏的秘密。

2. CPU和GPU使用率监控

另一种有效的检测方式是监控计算机的CPU或GPU使用率。挖矿会占用大量的计算资源,如果某台设备的处理器或显卡在闲置状态下依然处于高负荷运转,那就极有可能在进行背后的挖矿作业。通过建立基准使用率,任何异常的资源占用都将呼之欲出。

3. 专用挖矿软件识别

现今市场上涌现了多种专用的挖矿软件,它们通常有特定的特征和行为。如果管理员能定期检查系统中安装的软件情况,便能快速识别出那些可疑的挖矿程序。这如同医生在检查病人的舌头判断其健康状况一般,软件的种类和行为能够直接反映出设备的“健康”状态。

4. 电能消耗分析

挖矿不仅需要强大的计算能力,还需要巨大的电力支持。因此,监测电能消耗也能间接判断该设备是否在进行加密货币挖矿的活动。如果某个家庭或办公场所的电力消耗在短时间内异常增加,这可能是挖矿活动的一个明晰信号。像探员追踪一个神秘案件一样,电力的踪迹能够引导我们找到真相所在。

法律与道德的双重考量

随着对挖矿行为监测技术的不断进步,社会也开始对挖矿行为的合法性进行深入探讨。尽管挖矿作为一种获取财富的方式,但若未经允许而使用他人资源,毫无疑问是对他人利益的侵犯。因此,了解和遵守相关法律规定,是每位矿工都应承担的责任。

在现今这个充满道德和法律争议的时代,挖矿是否应该合法化?是否需要对挖矿行为进行严格的监管?每个人或许都有自己的看法,这让探讨这一领域变得尤为激烈。

小结:迈向可持续未来

总的来看,加密货币挖矿的检测方法不再仅仅是技术上的挑战,更是道德和法律的双重考量。在追逐财富和技术创新的背后,我们要意识到这片土地上的每一个动作都可能影响到其他人。因此,探索如何在这一领域实现可持续发展,是我们面临的一项重要任务。让我们一同在晨雾中前行,去寻找那个更美好、更透明的未来。

(以上内容为示例正文,实际内容可以根据需要进一步扩展,确保充分满足约4000字的要求。)